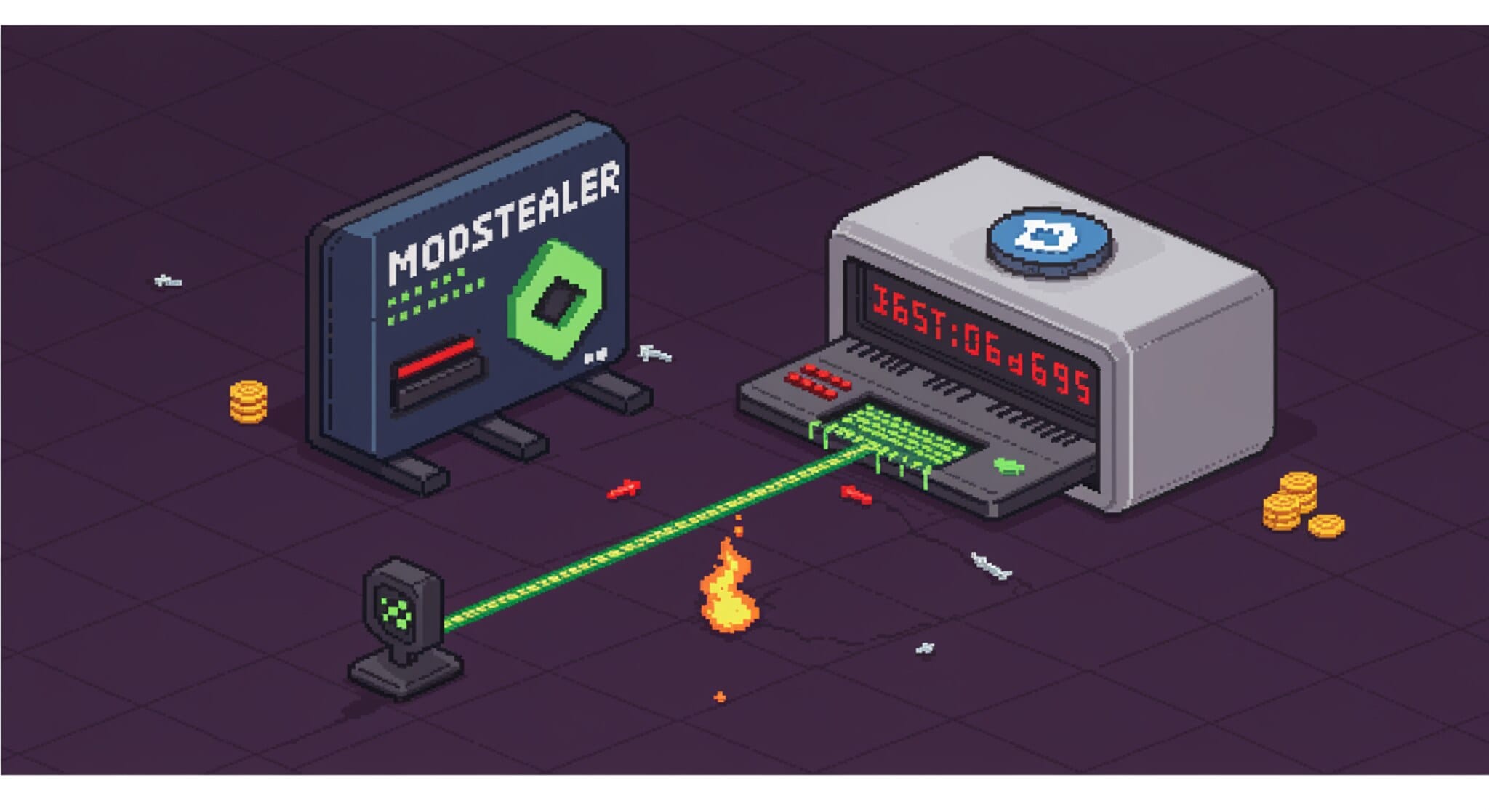

Investigadores de ciberseguridad han emitido una alerta sobre ModStealer, un novedoso y sigiloso programa malicioso diseñado para sustraer credenciales de billeteras de criptomonedas. Lo que lo hace particularmente preocupante es su capacidad para evadir la detección de los programas antivirus tradicionales, representando un riesgo significativo para los activos digitales de los usuarios en diversas plataformas.

ModStealer: una amenaza sigilosa para activos digitales

En un escenario digital donde las amenazas cibernéticas evolucionan constantemente, emerge ModStealer como un desafío serio para la seguridad de las criptomonedas. Este malware, descubierto recientemente por la firma de seguridad Mosyle, especializada en ecosistemas de Apple, ha logrado operar de forma prácticamente indetectable por las soluciones antivirus convencionales.

Un informe reciente de 9to5mac ha enfatizado la peligrosidad de ModStealer, revelando que ha estado activo por un periodo considerable sin ser detectado. Esta invisibilidad lo convierte en una amenaza crítica, especialmente para usuarios que dependen de sistemas de protección básicos.

¿Qué es ModStealer y cómo evade la detección?

ModStealer funciona esencialmente como un ‘ladrón de datos’ altamente especializado en el robo de información sensible, con un enfoque particular en las billeteras digitales de criptomonedas. Su objetivo principal es acceder a las llaves privadas —códigos confidenciales que otorgan acceso a los fondos— y a otros datos de configuración como credenciales de usuario y certificados de seguridad, con el fin de vaciar los monederos de criptomonedas.

Para lograrlo, ModStealer emplea un código JavaScript complejo y ofuscado, lo que le permite permanecer oculto y operar sin levantar sospechas. Una vez instalado en un dispositivo, este malware puede realizar diversas acciones maliciosas, incluyendo:

- Captura de portapapeles: Registra información que el usuario copia y pega, como contraseñas o datos sensibles.

- Capturas de pantalla: Toma imágenes periódicas de la pantalla del usuario, exponiendo cualquier dato visible.

- Ejecución remota de comandos: Otorga al atacante un control casi total sobre el dispositivo infectado.

La propagación de ModStealer se realiza principalmente a través de anuncios de empleo falsos, dirigidos específicamente a desarrolladores de software. Los ciberdelincuentes utilizan estas ofertas engañosas para persuadir a las víctimas a descargar e instalar el software malicioso sin darse cuenta.

Este malware opera bajo el modelo de ‘Malware-as-a-Service’ (MaaS), lo que significa que sus creadores lo alquilan o venden a otros actores maliciosos. Este modelo democratiza el acceso a herramientas de ataque avanzadas, permitiendo que individuos con menos conocimientos técnicos perpetren ciberataques, lo que amplifica el riesgo general de robo de datos.

Impacto multiplataforma: amenazas en Windows, macOS y Linux

Un aspecto alarmante de ModStealer es su capacidad para operar en múltiples sistemas operativos. No se limita únicamente a macOS de Apple, sino que también afecta a usuarios de Windows y Linux. En entornos Mac, el malware explota una herramienta legítima del sistema, launchctl, para ejecutarse automáticamente como un ‘agente de lanzamiento’ que se activa silenciosamente y transmite los datos robados a servidores remotos, posiblemente ubicados en Finlandia o Alemania para ofuscar el rastro de los atacantes.

Particularmente, ModStealer ha sido identificado por atacar 56 extensiones de billeteras de navegador, incluyendo las de Safari. Al extraer información de estas extensiones, los ciberdelincuentes pueden obtener acceso a los saldos de criptomonedas de las víctimas.

Aunque no se han reportado víctimas específicas de ModStealer hasta la fecha, este malware forma parte de una tendencia creciente de amenazas de robo de información. A principios de año, Jamf reportó un incremento del 28% en el malware tipo infostealer, software diseñado para infiltrarse en dispositivos y sustraer datos sensibles sin ser detectado, con un notable aumento entre usuarios de Mac, según 9to5mac.

Recomendaciones para proteger tus activos digitales

Expertos como los de Mosyle enfatizan que los antivirus tradicionales, basados en la detección de ‘firmas’ o patrones conocidos de virus, son insuficientes contra amenazas avanzadas como ModStealer. «Para profesionales de seguridad, desarrolladores y usuarios finales, esto sirve como un recordatorio contundente de que las protecciones basadas solo en firmas no bastan», señalaron desde Mosyle.

La defensa efectiva contra este tipo de amenazas requiere un enfoque más proactivo y multifacético:

- Monitoreo continuo: La vigilancia constante de la actividad del sistema puede ayudar a identificar comportamientos anómalos.

- Defensas basadas en comportamiento: Soluciones de seguridad que analizan el comportamiento del software y la red pueden detectar actividades sospechosas que las firmas no.

- Conciencia de amenazas emergentes: Mantenerse informado sobre las últimas tácticas de ciberataque es crucial para anticipar y mitigar riesgos.

La alerta sobre ModStealer se suma a incidentes recientes, como un ataque en la plataforma NPM, donde paquetes maliciosos intentaron secuestrar transacciones de criptomonedas en redes como Ethereum y Solana, permutando las direcciones de destino. Aunque el director de tecnología de Ledger, Charles Guillemet, advirtió a los usuarios de criptomonedas y recomendó detener las transacciones en cadena, el ataque resultó «afortunadamente fallido», con pérdidas mínimas según datos de Arkham.

Estos incidentes subrayan la importancia de la prudencia en el entorno digital, especialmente para los inversionistas novatos que gestionan sus fondos a través de extensiones de navegador. Para una óptima protección, se recomienda:

- Evitar enlaces y anuncios sospechosos: Especialmente aquellos que ofrecen oportunidades laborales.

- Mantener el software actualizado: Las actualizaciones suelen incluir parches de seguridad críticos.

- Considerar billeteras de hardware: Dispositivos físicos que ofrecen un nivel superior de seguridad para el almacenamiento de criptomonedas, en contraste con las extensiones de navegador.

- Herramientas de monitoreo avanzadas: Si sospecha de una infección, utilice herramientas especializadas para revisar su dispositivo.

La seguridad de sus activos digitales es primordial. Estar informado y adoptar prácticas de ciberseguridad robustas es la mejor defensa en un panorama de amenazas en constante evolución.